Jak często przechowujesz ważne dane w plikach? To bardzo powszechne, prawda? Te dane mogą być adresami URL, danymi osobowymi, takimi jak kontakty, identyfikatory, maile, nazwy użytkowników z różnych portali, a czasem nawet hasła (choć zawsze zaleca się, by tego nie robić). Bardzo swobodnie kopiujemy te dane i wklejamy je w odpowiednich aplikacjach. W przeszłości obserwowaliśmy już różne programy szpiegujące wykorzystujące dane ze schowka. Po naciśnięciu ctrl + C, dane są przechowywane w schowku, a złośliwe oprogramowanie po prostu gromadzi dane ze schowka i wysyła je do atakującego. A co, jeśli te dane zostaną zmienione podczas użytkowania? Może to prowadzić do ogromnych strat, jeśli informacje są bardzo wrażliwe, tak jak dane bankowe, informacje finansowe lub adresy portfeli z kryptowalutą.

Kryptowaluty są już od wielu lat pod obserwacją autorów szkodliwego oprogramowania, którzy robią na nich zysk, ponieważ są na nich ciągle skupieni. Każde konto (portfel) jest reprezentowane przez unikalny adres portfela. Adresy te są trudne do zapamiętania, ponieważ są kombinacją cyfr i liter o zwiększonej długości. Używane są do wszystkich transakcji kryptograficznych, dlatego często przechowujemy te adresy w niektórych plikach tekstowych, aby móc z nich korzystać w razie potrzeby. Twórcy szkodliwego oprogramowania wykorzystują ten zwyczaj kopiowania wklejania, aby czerpać z tego zyski.

Przeanalizowaliśmy nowy sposób kradzieży środków cyfrowych, tj. „Trojan.CBHAgent”. Trojan ten monitoruje schowek systemu Windows w poszukiwaniu adresów kryptowalutowych kopiowanych do schowka. Po wykryciu dowolnego adresu Bitcoin, zostanie on zastąpiony przez jeden z adresów Bitcoin z listy utrzymywanej w pliku. Użytkownik nie będzie w stanie łatwo zidentyfikować adresu, dopóki nie potwierdzi go ręcznie.

Zanim zajmiemy się działaniem trojana, musimy wiedzieć, co to jest schowek. Schowek jest obszarem pamięci współużytkowanej, z którego i do którego można kopiować dane. Wszystkie aplikacje mają dostęp do tego schowka, a dane mogą być łatwo przenoszone między aplikacjami. Schowek jest używany przez system Windows podczas wycinania, kopiowania lub wklejania danych. Schowek jest obsługiwany przez zestaw funkcji, które umożliwiają aplikacjom przesyłanie lub wymianę danych.System Windows udostępnia interfejsy API do zarządzania schowkiem.

GetClipboardData służy do pobierania bieżących (skopiowanych) danych ze schowka i

SetClipboardData służy do zapisywania danych w schowku (czyli ogólnie po naciśnięciu Ctrl + C).

Analiza:

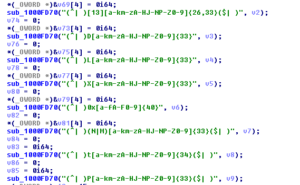

Trojan „Trojan.CBHAgent” używa tych Windows API do manipulowania danymi schowka.

![]()

Jest to upuszczona na komputerze ofiary biblioteka DLL, która będzie uruchamiana przy pomocy rundll32.exe, hosta DLL z podanym niżej poleceniem wiersza:

$> C: \ WINDOWS \ system32 \ rundll32.exe „C: \ Documents and Settings \ Administrator \ Desktop \ Sample \ CBHAgent.dll”, includes_func_runnded

Tutaj „includes_func_runnded” jest wyeksportowaną funkcją, która wykonuje monitorowanie schowka. Ponadto, aby zapobiec jego analizie, autor sprawdził, czy jest wykonywany na maszynie wirtualnej, czy też nie. Trojan jest również eksportowany jako funkcja „detection_VMx”, aby użyć go jako kontroli anty-VM.

Patrząc na strukturę plików, okazuje się, że próbka trojana jest spakowana PECompact, by utrudnić analizę. Lista adresów Bitcoin, które mają być wklejone, znajduje się w zasobie pliku jako zwykły tekst. W pliku znajduje się ponad 2,3 miliona adresów bitcoin. Wszystkie te adresy są sortowane tak, aby pomogły podczas wyszukiwania docelowego adresu Bitcoin.

Powstał przez to plik o rozmiarze 80 MB.

Podczas wykonywania, rozpoczyna monitorowanie danych schowka w sposób ciągły i sprawdza, czy istnieje jakikolwiek adres Bitcoin. Do sprawdzania poprawności używa wyrażeń regularnych. Po dopasowaniu zostanie zastąpiony przez listę obecnych adresów. Trojan nie wpływa na żadne dane inne niż adresy Bitcoinów.

To złośliwe oprogramowanie działa w tle, więc użytkownicy nie mogą łatwo zidentyfikować infekcji spowodowanej przez Trojan.CBHAgent. Zalecamy dwukrotne sprawdzenie adresu bitcoin podczas wykonywania dowolnej transakcji. Trojan zapewnia również jego trwałość w systemie, tworząc kopię w katalogu % TEMP% i dodając swój wpis w rejestrze. Tworzy mutex o nazwie „MODULE_DXDIAG_1”.

Quick Heal wykrywa trojana jako „Trojan.CBHAgent.S3076164”.

Indykator kompromisu:

48b66dd02a336eb049a784b3fd1beb5312fb8c078b3729d49e92e3e986c98e91

Wniosek:

Szkodnik ten mógłby przyciągnąć innych autorów złośliwego oprogramowania do wykorzystania schowka. W niedalekiej przyszłości będzie można zaobserwować podobne ataki. Dlatego powinniśmy zawsze uważać na czynności, które są najbardziej powszechne w naszym codziennym życiu. Twórcy złośliwego oprogramowania bawią się mentalnością człowieka i tworzeniem bardziej wyrafinowanych wersji swoich podstępów.

Inne środki zapobiegawcze, które należy podjąć:

- Zawsze używaj aktualnego oprogramowania zabezpieczającego.

- O ile to możliwe, należy przeprowadzać ręczną weryfikację.

- Instaluj oprogramowanie stron trzecich zgodnie ze swoimi potrzebami. Niepożądane aplikacje mogą być źródłem złośliwego oprogramowania.

- Poprawki systemu operacyjnego instalujesz na bieżąco, a zainstalowane oprogramowanie jest aktualne.

- Unikaj klikania linków i pobierania załączników w wiadomościach e-mail z nieznanych źródeł.